Od 0 do pentestera

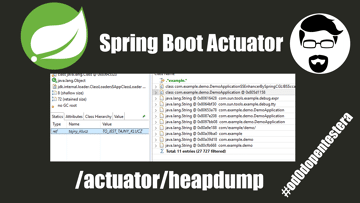

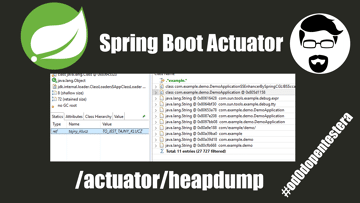

Spring Boot Actuator to narzędzie które pozwala nam na monitorowanie naszej aplikacji napisanej w springu.

2 MINUT

Od 0 do pentestera

Spring Boot Actuator to narzędzie które pozwala nam na monitorowanie naszej aplikacji napisanej w springu.

2 MINUT

Podcast

Czy kurz na kamerze może się komuś przydać? O wykrywaniu osób ze sobą powiązanych na podstawie brudu na obiektywie a także jak i dlaczego zaatakowano urządzenia Google Chromecast służące do strumieniowania treści na telewizorze.

10 MINUT

Od 0 do pentestera

Czy wiesz jak prawidłowo i bezpiecznie skonfigurować serwer NGINX?

3 MINUT

Podcast

Jak naukowcom udało się złamać projekt reCaptcha oraz dlaczego konkursy typu CTF mogą być dobrym wstępem do nauki bezpieczeństwa.

9 MINUT

Od 0 do pentestera

Dzisiaj o funkcji sprawdzającej czy plik o podanej nazwie istnieje na dysku. Czy ta prosta funkcjonalność może wyrządzić nam jakieś szkody?

2 MINUT

Podcast

Czy hasła maskowane stosowane w bankach to rzeczywiście taki dobry pomysł oraz o nowej metodzie ataku poprzez kabel USB podpinany do komputera.

10 MINUT

Od 0 do pentestera

Websockety pozwalają na dwukierunkową komunikację pomiędzy klientem i serwerem w czasie rzeczywistym.

3 MINUT

Podcast

Jak nie cenzurować internetowych map oraz jak można wykraść tajne dane z telefonu, jeżeli podłączymy go do złośliwej ładowarki.

9 MINUT